🔗 Vorheriger Schritt: SSH-Absicherung: Port ändern und Anmeldung mit SSH-Key

1) Funktionsweise des SSH-Schlüsselsystems

Ein SSH-Key besteht aus zwei Teilen:

- Private Key – bleibt nur auf Ihrem Gerät, niemals weitergeben.

- Public Key – wird auf dem Server hinterlegt (

~/.ssh/authorized_keys).

Der Server stellt anhand des Public Keys eine Challenge, die Ihr Rechner mit dem Private Key beantwortet. Ist die Antwort korrekt, erfolgt der Login ohne Passwort.

Tipp: Für mehrere Geräte entweder den bestehenden Key sicher kopieren oder pro Gerät einen eigenen Key erzeugen und am Server hinzufügen.

2) Schlüssel erzeugen (Windows-Beispiel)

- PowerShell oder Git Bash öffnen und Schlüsselpaar generieren:

ssh-keygen -t rsa -b 4096 -C "benutzer@beispiel.de" - Standardpfad (

C:\Users\BENUTZER\.ssh\id_rsa) bestätigen, optional eine Passphrase setzen. - Public Key anzeigen:

cat ~/.ssh/id_rsa.pub - Public Key auf dem Server hinterlegen: Unter Linux/Mac:

ssh-copy-id -p 2222 root@SERVER_IPUnter Windows ohnessh-copy-id(manuell):ssh root@SERVER_IP -p 2222 mkdir -p ~/.ssh && nano ~/.ssh/authorized_keysPublic Key einfügen und speichern.

3) Berechtigungen setzen (WICHTIG)

Nach dem Hinzufügen des Keys auf dem Server:

chmod 700 ~/.ssh chmod 600 ~/.ssh/authorized_keys

Ohne diese Berechtigungen akzeptiert sshd den Schlüssel nicht.

4) Verbindung mit PuTTY

a) Private Key in .ppk umwandeln (PuTTYgen)

- PuTTYgen öffnen → Load →

id_rsaladen. - Save private key → als

id_rsa.ppkspeichern.

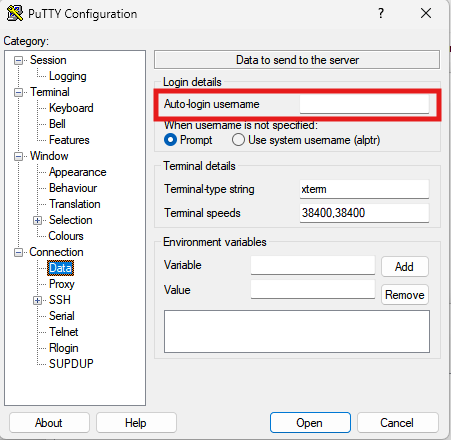

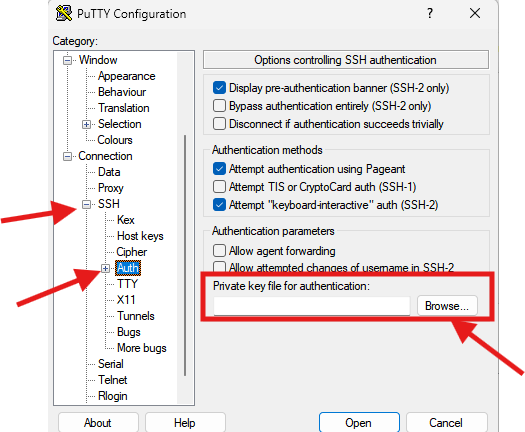

b) PuTTY konfigurieren

- Session → Host Name:

server.ihreserver.comoder Public IP(Server IP), Port:2222, Type:SSH - Connection → Data → Auto-login username:

root - Connection → SSH → Auth → Private key file:

id_rsa.ppk

c) Sitzung speichern → unter Session Namen vergeben → Save.

5) Pageant: Schlüssel automatisch laden

Pageant starten → id_rsa.ppk hinzufügen → Passphrase einmal eingeben.

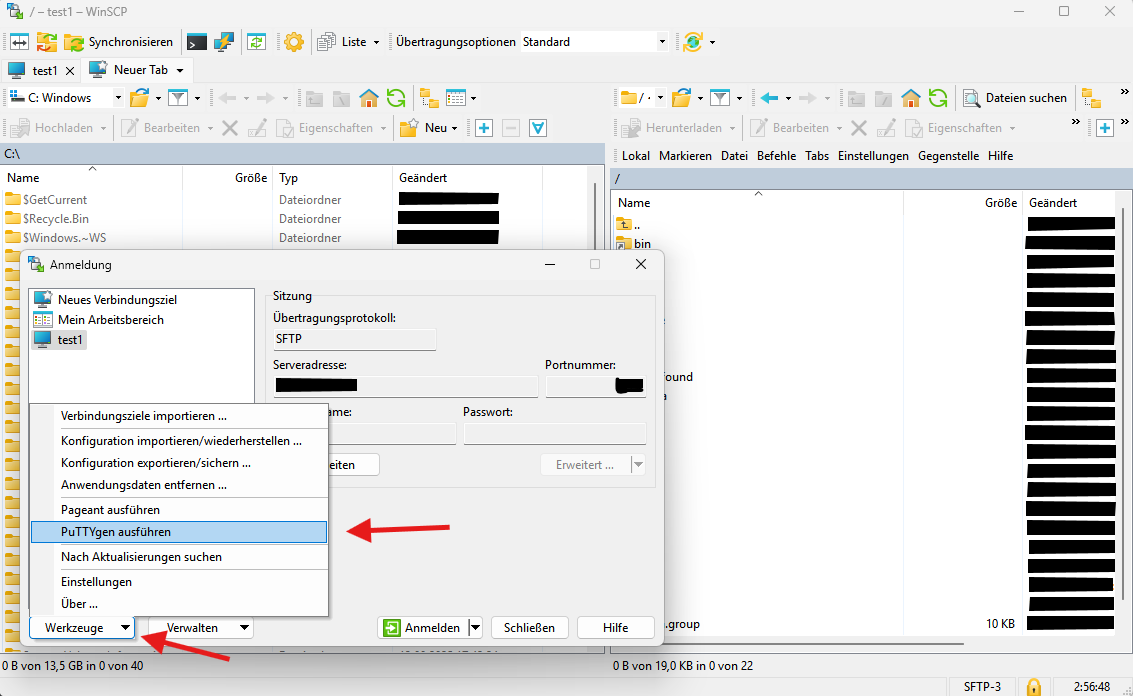

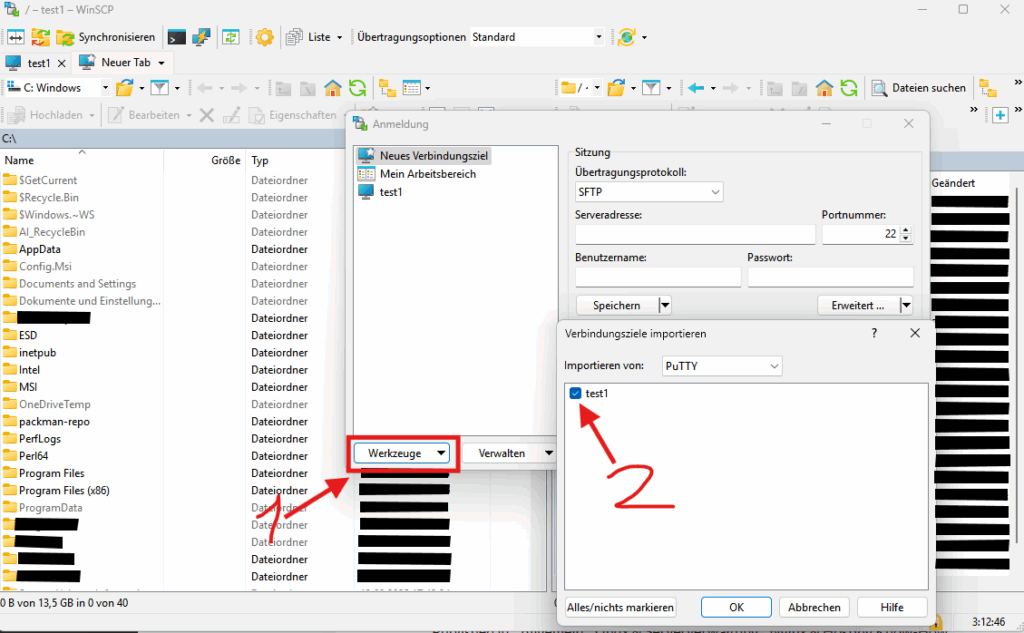

6) Verbindung mit WinSCP

- Protokoll: SFTP – SSH File Transfer Protocol

- Host:

ihre-hostname oder ServerIP• Port:2222• Benutzer:root - Unter „Erweitert“ den Private Key (

.ppk) auswählen.

7) SSH-Härtung (Serverseitig)

/etc/ssh/sshd_config anpassen:

Port 2222 PermitRootLogin prohibit-password PasswordAuthentication no PubkeyAuthentication yes ChallengeResponseAuthentication no LoginGraceTime 30 MaxAuthTries 3

Testen und neu starten:

sudo sshd -t && sudo systemctl restart ssh

Hinweis: Passwort-Login erst deaktivieren, wenn der Login per Key auf dem neuen Port sicher funktioniert – sonst besteht Aussperrungsgefahr.

UFW-Regel für Port 22 entfernen:

sudo ufw delete allow 22/tcp

8) Backup des Private Keys

Private Key sicher aufbewahren (verschlüsselter Speicher/externes Laufwerk). Ohne Private Key ist kein Login möglich.

9) Optional: Fail2ban für schnellen Schutz

sudo apt-get update && sudo apt-get install -y fail2ban sudo tee /etc/fail2ban/jail.d/sshd_local.conf >/dev/null <<'EOF' [sshd] enabled = true port = 2222 maxretry = 5 findtime = 10m bantime = 1h EOF sudo systemctl restart fail2ban

Für stärkeren Schutz kann bantime z. B. auf 24h erhöht werden.

✅ Fertig!

Sie können sich nun ohne Passwort, ausschließlich mit Ihrem privaten Schlüssel, sicher per SSH verbinden.

🔒 Diese Methode bietet effektiven Schutz vor Brute-Force-Angriffen.

Hinweis:: Wenn dir dieser Beitrag gefallen oder geholfen hat, kannst du mich gerne mit einer kleinen Unterstützung motivieren 😊

₿/Ξ: Donate with Bitcoin

Address: bc1qt7wc6jfth4t2szc2hp6340sqp3y0pa9r3ywgrr

Schreib den ersten Kommentar